一、远程登录技术基本概念

1. Telnet远程登录介绍

Telnet(Telecommunication Network Protocol)是一种网络协议,它用于在远程计算机之间进行双向的、基于文本的通信。Telnet 允许用户登录到远程主机并执行命令,就像坐在那台机器前面一样。它主要工作在TCP/IP协议栈的应用层,使用TCP端口号23。

Telnet 最初是为了在远程终端和主机之间提供一个简单的通信协议而设计的。用户可以通过Telnet客户端软件连接到远程服务器上的Telnet服务,然后输入命令,这些命令会被发送到远程服务器上执行,执行结果再返回给用户。这种方式允许用户管理或访问远程系统,无需物理上坐在那台机器前。

然而,随着网络安全技术的发展,Telnet 的使用逐渐减少,主要是因为它不加密传输的数据,这意味着用户名、密码以及所有其他通过 Telnet 会话传输的信息都可以被截获。这导致了安全风险,尤其是在不安全的网络环境中。因此,更安全的替代方案,如SSH(Secure Shell),逐渐取代了Telnet。SSH 提供了加密的通信通道,可以有效保护传输数据的安全性。

权限划分:在telnet中将用户的权限划分为1-15,数值越高则代表用户的权限越高,可执行的命令则越多(默认权限为0)。

权限0:游客级别:只能进行少数操作

权限1:监控级:可以进行大部分的查询,无法进行配置

权限2:配置级:可以进行配置,但是不能修改系统内部配置,如保存、查看和删除文件

权限3-15:管理级别:可以进行所有操作

Telnet可以通过两种方式部署

不设置账号密码,设置远程登录密码,通过远程登录密码登录,所有人权限一致

为每一个用户设置一个账号密码,分配不同权限

2. SSH远程登录介绍

定义:SSH是Secure Shell的缩写,是一种安全通道协议,主要用来远程管理服务器。

功能:SSH协议对通信双方的数据传输进行了加密处理,包括用户登录时输入的用户口令,从而有效防止远程管理过程中的信息泄露问题。此外,SSH还提供了远程复制(如通过SCP命令)和文件传输(如通过SFTP协议)等安全服务。

应用环境:SSH服务广泛应用于UNIX、Linux等操作系统中,是远程管理和文件传输的重要工具。在Windows系统中,虽然没有内置的SSH服务,但可以通过安装第三方软件(如PuTTY、Xshell等)来实现SSH功能。

二、Telnet配置案例

1. 设置远程登录密码实现远程登录

实验需求

通过Telnet功能远程登录管理Router

最多允许共5个用户同时telnet登入到交换机

特权密码为:2wsx#EDC,Telnet登录密码为:1qaz@WSX

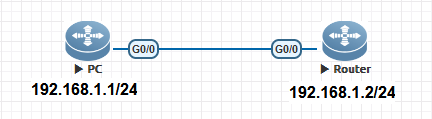

实验拓扑

[Step1]给PC配置IP地址。PC(config)#int g0/0 PC(config-if-GigabitEthernet 0/0)#ip add 192.168.1.1 24 PC(config-if-GigabitEthernet 0/0)#exit[Step2]给Router配置IP地址。Router(config)#interface g0/0 Router(config-if-GigabitEthernet 0/0)#ip add 192.168.1.2 24 Router(config-if-GigabitEthernet 0/0)#exit[Step3]配置特权密码。Router(config)#enable password 2wsx#EDC[Step4]配置虚拟终端。# 进入telnet密码配置模式,0 4表示允许共5个用户同时telnet登入到交换机 Router(config)#line vty 0 4 # 启用需输入密码才能telnet成功 Router(config-line)#login # 将telnet密码设置为1qaz@WSX Router(config-line)#password 1qaz@WSX # 设置用户登录的权限,默认为1 Router(config-line)#privilege level 15 Router(config-line)#exit[Step5]验证:使用PC远程登录Router。PC#telnet 192.168.1.2 Trying 192.168.1.2, 23... User Access Verification Password:1qaz@WSX Router>enable Password:2wsx#EDC Router#

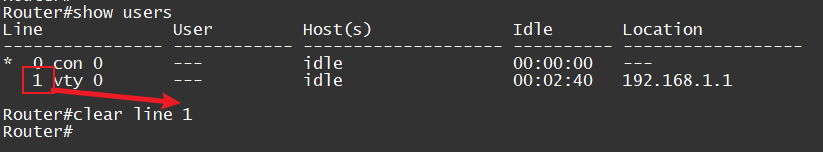

[Step6]验证:查看当前设备的登录用户信息,可以看到PC的登录信息。Router#show users[Step7]可以将在线的用户踢下线。Router#clear line 1

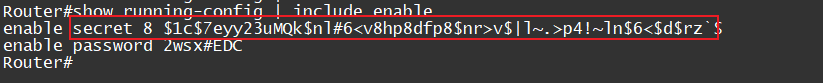

[Step8]在上述的配置中存在安全问题,可以通过show running看到特权密码为明文。Router#show running-config | include enable enable password 2wsx#EDC[Step9]我们可以通过其它命令设置特权密码,可以看到secret的密码是加密的,而且enable secret设置的密码比enable password设置密码优先级高。当存在「enable password」和「enable secret」,默认只生效「enable secret」。Router(config)#enable secret 1qaz@WSX

2. 定义不同用户账户实现远程用户权限隔离

实验需求

通过Telnet功能远程登录管理Router

最多允许共5个用户同时telnet登入到交换机

特权密码为:2wsx#EDC

定义远程用户 user01,密码为:1qaz@WSX,权限设置为1

定义管理员用户 admin,密码为:2qaz@WSX,权限设置为最大

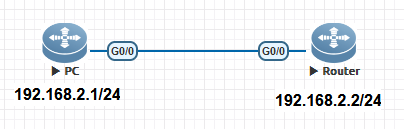

实验拓扑

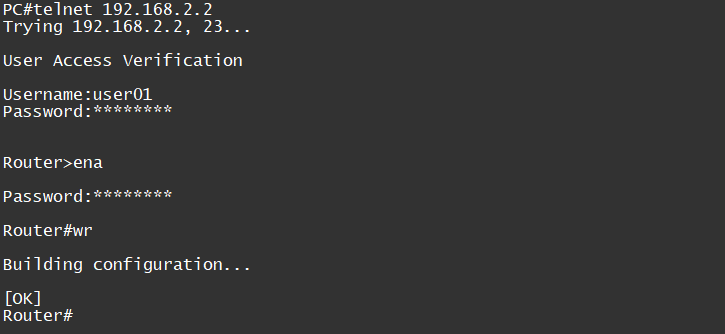

[Step1]给PC配置IP地址。PC(config)#int g0/0 PC(config-if-GigabitEthernet 0/0)#ip add 192.168.2.1 24 PC(config-if-GigabitEthernet 0/0)#exit[Step2]给Router配置IP地址。Router(config)#interface g0/0 Router(config-if-GigabitEthernet 0/0)#ip add 192.168.2.2 24 Router(config-if-GigabitEthernet 0/0)#exit[Step3]设置特权密码。Router(config)#enable secret 2wsx#EDC[Step4]设置Telnet登录用户。# 没有设置权限的用户,权限默认为1 Router(config)#username user01 password 1qaz@WSX Router(config)#username admin privilege 15 password 2qaz@WSX[Step5]配置虚拟终端。Router(config)#line vty 0 4 Router(config-line)#login local Router(config-line)#exit[Step6]验证:使用user01用户登录Router,权限不足要进入特权模式需要输入特权密码。

[Step7]验证:使用admin用户登录Router,权限足可以直接跳过输入特权密码直接进入特权模式。

三、SSH配置案例

1. 通过SSH功能远程管理设备

实验需求

通过SSH功能远程管理Router

用户名为:admin,密码为:1qaz@WSX

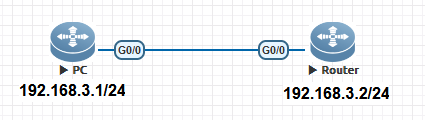

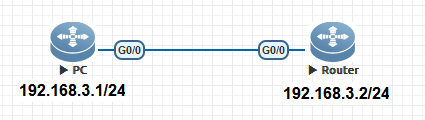

实验拓扑

[Step1] 给PC配置IP地址。

PC(config)#int g0/0

PC(config-if-GigabitEthernet 0/0)#ip add 192.168.3.1 24

PC(config-if-GigabitEthernet 0/0)#exit[Step2] 给Router配置IP地址。

Router(config)#int g0/0

Router(config-if-GigabitEthernet 0/0)#ip add 192.168.3.2 24

Router(config-if-GigabitEthernet 0/0)#exit[Step3] 开启SSH服务,配置登录用户和密码。

Router(config)#enable service ssh-server

Router(config)#username admin privilege 15 password 1qaz@WSX[Step4] 配置虚拟终端。

Router(config)#line vty 0 4

Router(config-line)#login local

Router(config-line)#transport input ssh # 设置只允许SSH方式登录

Router(config-line)#exit[Step5] 验证:在PC上SSH远程登录Router。

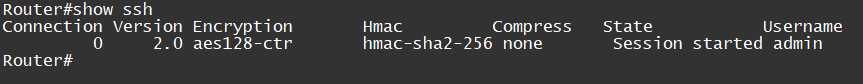

[Step6] 验证:在Router上可以看到SSH登录信息。